A identidade é o novo perímetro: por que o Zero Trust é uma das saídas de 2026

Imagine que você mora em um condomínio onde, uma vez que alguém passa pelo portão principal, tem acesso livre a todos os apartamentos, áreas técnicas e até ao cofre do síndico. Parece absurdo, não? Pois é exatamente assim que a maioria das redes corporativas funcionou por décadas. O conceito era simples: o que está fora é perigoso, o que está dentro é confiável. Mas em 2026, essa mentalidade não apenas faliu; ela se tornou o maior convite para desastres cibernéticos.

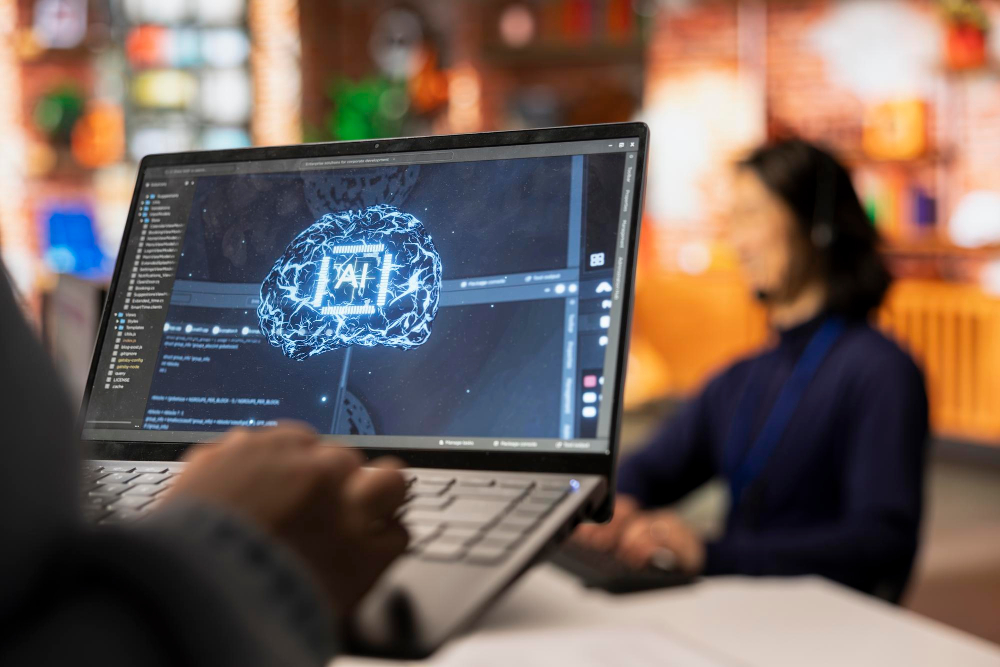

Com o avanço da Inteligência Artificial e a sofisticação das ciberguerras, o perímetro tradicional de segurança desapareceu. Hoje, o inimigo pode estar sentado na mesa ao lado ou operando através de um dispositivo de IoT inofensivo na copa. É aqui que entra a Arquitetura Zero Trust, ou ‘Confiança Zero’. A regra de ouro mudou de ‘confie, mas verifique’ para ‘nunca confie, verifique sempre’.

O Fim da Ilusão do Perímetro Seguro

Até pouco tempo, a segurança era baseada em ‘castelos e fossos’. Se você estivesse dentro do fosso (a rede da empresa), você era considerado um cavaleiro leal. No entanto, em 2026, com 81% das organizações adotando estratégias de Zero Trust, entendemos que a identidade é o novo perímetro. Não importa se você está no escritório em São Paulo ou em um café em Paris; o sistema deve tratar cada tentativa de acesso como uma ameaça em potencial até que se prove o contrário.

Dados recentes mostram que a adoção de Zero Trust não é mais um luxo, mas uma necessidade de sobrevivência. O Gartner prevê que, até 2028, metade das organizações adotará posturas de governança de dados Zero Trust devido à proliferação de dados gerados por IA não verificados. Isso significa que a segurança agora deve ser granular, protegendo cada dado individualmente, e não apenas a rede como um todo.

Os Três Pilares da Confiança Zero

Para entender como o Zero Trust funciona na prática, precisamos olhar para seus três princípios fundamentais que guiam as defesas modernas em 2026:

Verificação Explícita: Sempre autentique e autorize com base em todos os pontos de dados disponíveis, incluindo identidade do usuário, localização, integridade do dispositivo, serviço ou carga de trabalho e anomalias de dados.

Acesso de Menor Privilégio: Limite o acesso do usuário com Just-In-Time e Just-Enough-Access (JIT/JEA), políticas adaptáveis baseadas em risco e proteção de dados para ajudar a proteger dados e produtividade.

Assuma a Violação: Minimize o raio de explosão e segmente o acesso. Verifique a criptografia de ponta a ponta e use análises para obter visibilidade, impulsionar a detecção de ameaças e melhorar as defesas.

Esses pilares garantem que, mesmo que um invasor consiga roubar a senha de um funcionário, ele não terá ‘as chaves do reino’. Ele ficará isolado em um pequeno segmento da rede, sem conseguir se mover lateralmente para sistemas críticos.

IA e Zero Trust: Uma Simbiose Necessária em 2026

Em 2026, a Inteligência Artificial não é apenas uma ameaça, mas também a maior aliada do Zero Trust. A velocidade com que os ataques ocorrem hoje torna impossível para um humano monitorar cada acesso. Sistemas de IA agora realizam o que chamamos de ‘Autenticação Contínua’.

Isso significa que o sistema não verifica você apenas quando você faz login. Ele monitora seu comportamento durante toda a sessão. Se você costuma acessar planilhas de RH e, de repente, começa a baixar códigos-fonte de engenharia às 3 da manhã, a IA do Zero Trust percebe a anomalia e corta o acesso instantaneamente, exigindo uma nova prova de identidade biométrica avançada.

A Microsegmentação: Dividir para Conquistar

Um dos conceitos mais técnicos, porém vitais, do Zero Trust é a microsegmentação. Imagine que a rede da sua empresa é um grande navio. No modelo antigo, se houvesse um furo no casco, a água inundaria todo o navio e ele afundaria. Com a microsegmentação, criamos compartimentos estanques. Se um setor for inundado (invadido), o restante do navio permanece seco e navegando.

Em 2026, as ferramentas de microsegmentação são automáticas. Elas entendem o fluxo de trabalho de cada funcionário e criam ‘microperímetros’ ao redor de cada aplicação. Isso impede o chamado ‘movimento lateral’, que é a técnica preferida dos grupos de ransomware para se espalharem por toda a empresa após infectarem um único computador de um estagiário ou de um fornecedor.

Desafios de Implementação: O Fator Humano

A maior barreira para o Zero Trust em 2026 não é a tecnologia, mas a cultura organizacional. Muitos funcionários ainda veem a verificação constante como falta de confiança da empresa neles pessoalmente. É papel dos líderes de tecnologia explicar que o Zero Trust protege o funcionário tanto quanto a empresa.

Quando um sistema de Zero Trust bloqueia um acesso suspeito, ele está evitando que o nome daquele funcionário seja associado a um vazamento de dados catastrófico. É uma rede de proteção que garante que, mesmo em caso de erro humano, como clicar em um link de phishing, o dano seja contido imediatamente.

O Papel da Identidade Soberana

Olhando para o futuro próximo, o Zero Trust está evoluindo para o que chamamos de Identidade Descentralizada ou Soberana. Em 2026, as empresas estão começando a usar blockchain para verificar identidades sem precisar armazenar senhas vulneráveis em seus próprios servidores. Isso reduz drasticamente o risco de ataques de ‘credential stuffing’, onde hackers tentam usar senhas vazadas de outros sites para entrar na rede corporativa.

O impacto no negócio é inegável. Ao unificar a segurança em uma plataforma de Zero Trust e SASE (Secure Access Service Edge), as empresas estão acelerando sua transformação digital. Cerca de 29% dos líderes de segurança afirmam que a adoção de plataformas unificadas é o que mais acelera o progresso tecnológico de suas empresas.

O Custo da Inação

O custo de não adotar o Zero Trust é proibitivo. Em 2026, o custo médio de uma violação de dados em empresas sem arquitetura de confiança zero ultrapassa os 5 milhões de dólares, enquanto aquelas com defesas maduras conseguem reduzir esse impacto em até 40%. No mundo das ciberguerras, a única confiança real é aquela que é conquistada e verificada a cada microssegundo.

Nesse contexto, reflexões como as apresentadas neste artigo evidenciam que a segurança digital deixou de ser apenas uma questão técnica e passou a ocupar um papel estratégico nas organizações e nos governos. Modelos como Zero Trust, identidade como perímetro, microsegmentação e autenticação contínua por Inteligência Artificial demonstram que a proteção de dados e sistemas exige novas abordagens, capazes de responder à velocidade e à sofisticação das ameaças atuais.

É justamente diante desse novo cenário que debates mais amplos se tornam fundamentais. O CNPPD 2026 – Congresso Nacional dos Profissionais de Privacidade de Dados surge como um espaço de encontro entre especialistas, autoridades, pesquisadores e profissionais de tecnologia para discutir temas como governança de identidade digital, segurança baseada em IA, resiliência cibernética e proteção de infraestruturas críticas. Ao reunir diferentes perspectivas da tecnologia, da segurança e do direito, o evento busca aprofundar o entendimento sobre como organizações e países podem se preparar para os desafios de um ambiente digital cada vez mais marcado por conflitos cibernéticos e disputas tecnológicas globais.

Assim, iniciativas como o CNPPD contribuem para ampliar o diálogo e a troca de experiências entre profissionais que atuam diretamente na proteção de dados e na segurança da informação, reforçando a importância da formação contínua, da cooperação internacional e da construção de estratégias digitais mais resilientes para os próximos anos.

Quer se aprofundar no assunto, tem alguma dúvida, comentário ou quer compartilhar sua experiência nesse tema? Me escreva no Instagram: @davisalvesphd.

Qual é a sua reação?

Como

0

Como

0

Não gosto

0

Não gosto

0

Amor

0

Amor

0

Engraçado

0

Engraçado

0

Nervoso

0

Nervoso

0

Triste

0

Triste

0

Uau

0

Uau

0